二零二六年-四月九日 上课无聊 天气-晴☀️

Task 1 : What tool did the attacker use to fuzz the web server ?

(Format- include version e.g, nmap@7.80)

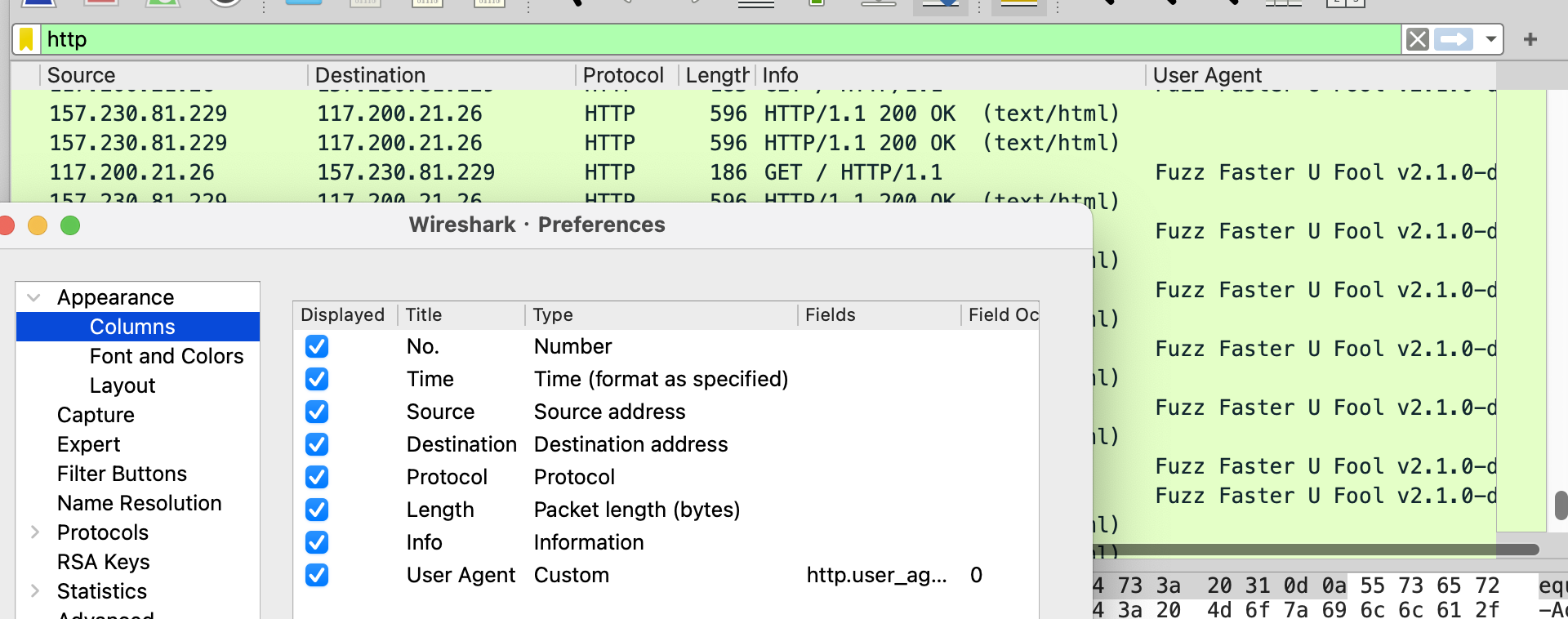

需要关注User-Agent,于是新加一列UA,便于分析:

可知是:Fuzz Faster U Fool v2.1.0-dev

Task 2 : Which subdomain did the attacker discover?

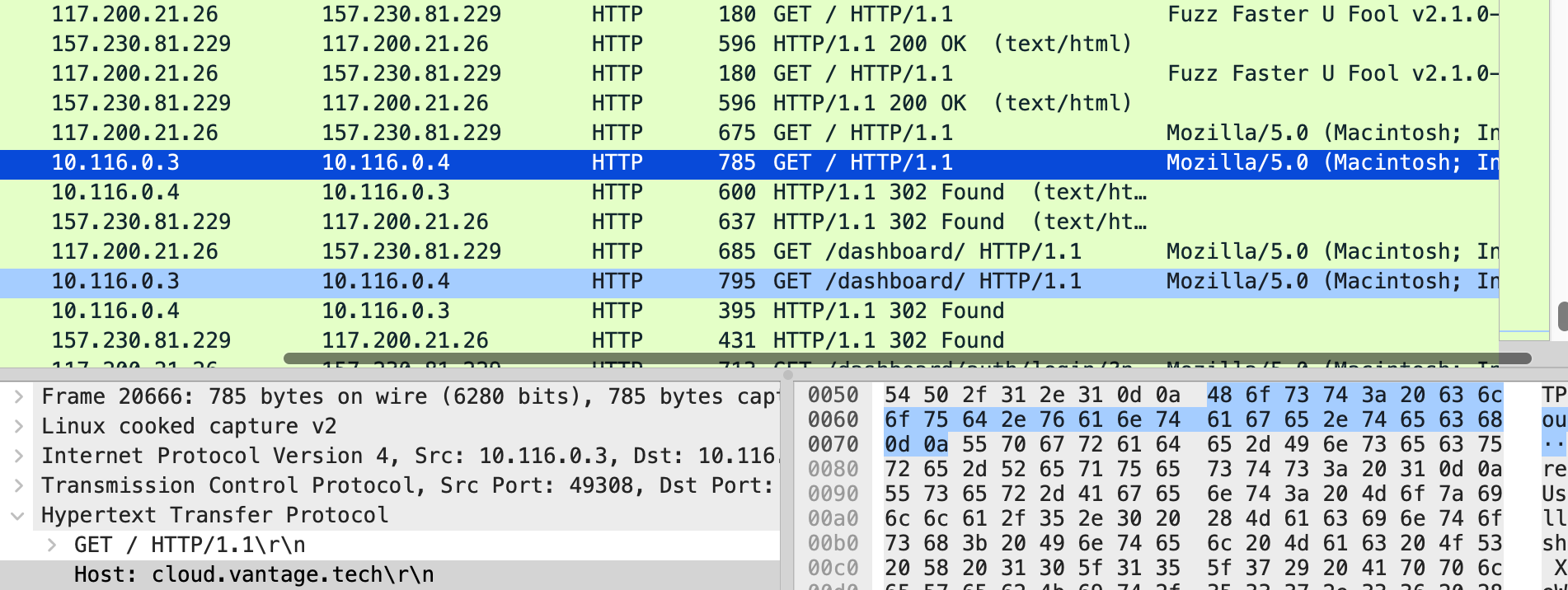

可以看到ffuf结束后,攻击者发现了cloud.vantage.tech并对它尝试进一步探索

cloud

Task 3 : 攻击者在成功登录仪表盘前尝试了多少次登录?

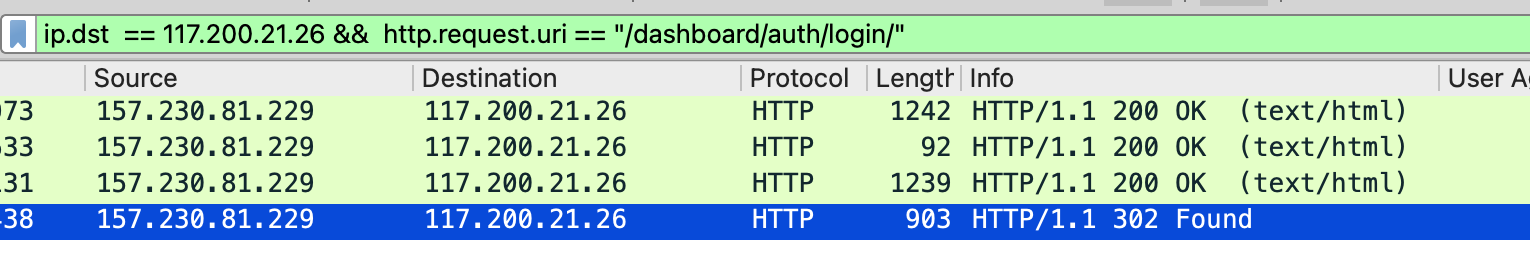

过滤 ip.dst == 117.200.21.26 && http.request.uri == "/dashboard/auth/login/"

失败了3次

3

Task 4 : 攻击者是什么时候下载了 OpenStack API 远程访问配置文件的?(UTC)

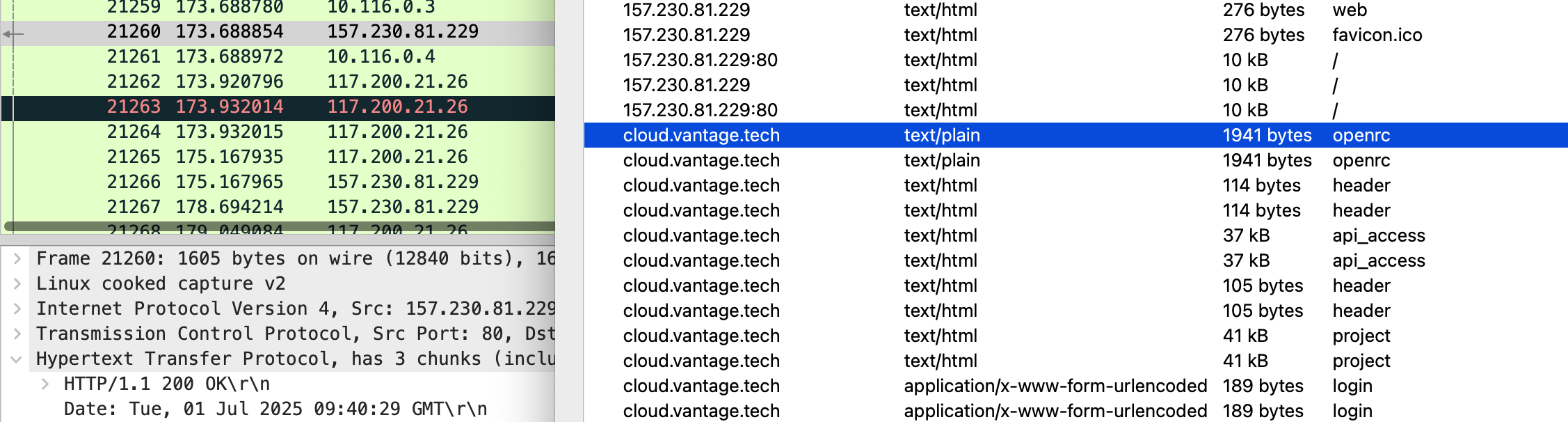

由于有文件被下载,所以我们可以去文件导出列表查看

发现几个和openstack api相关的文件,了解一下攻击链:

1 | 攻击者登录 Horizon |

所以我们要找的文件是openrc (GMT 与 UTC 在日常精度下视为相同)

2025-07-01 09:40:29

Task 5 : 攻击者何时首次与控制器节点上的 API 进行了交互?

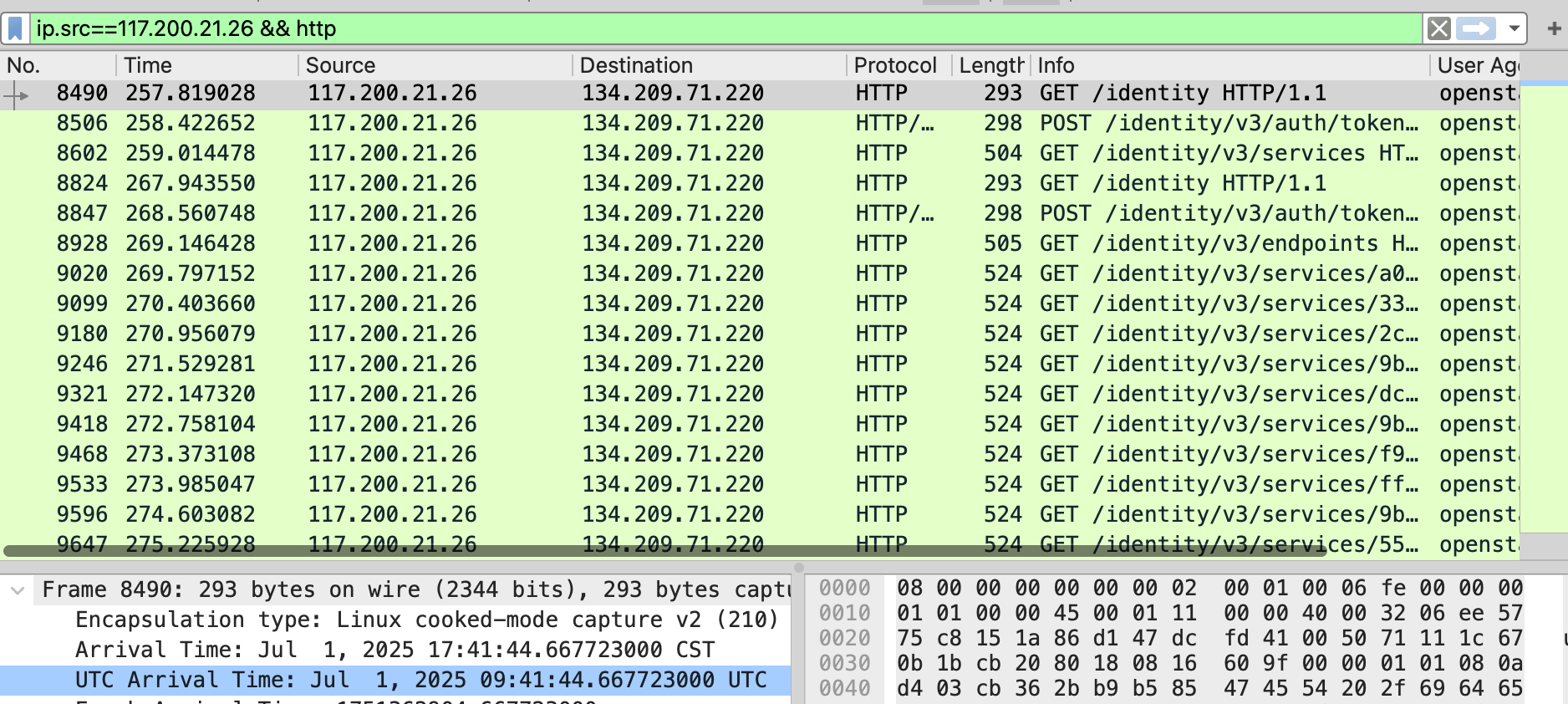

对文件 controller.2025-07-01.pcap分析,过滤 ip.src==117.200.21.26 && http

第一个包的时间就是答案

2025-07-01 09:41:44

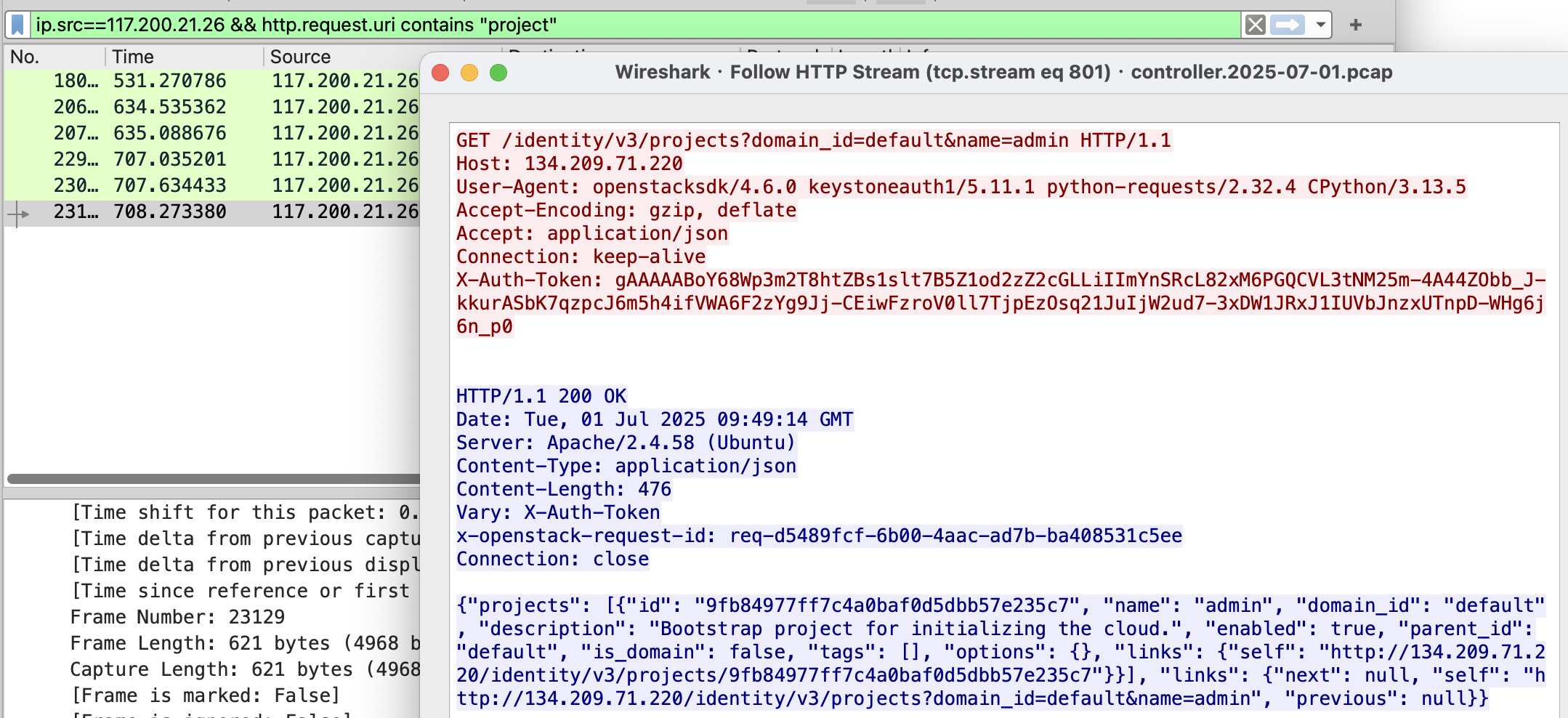

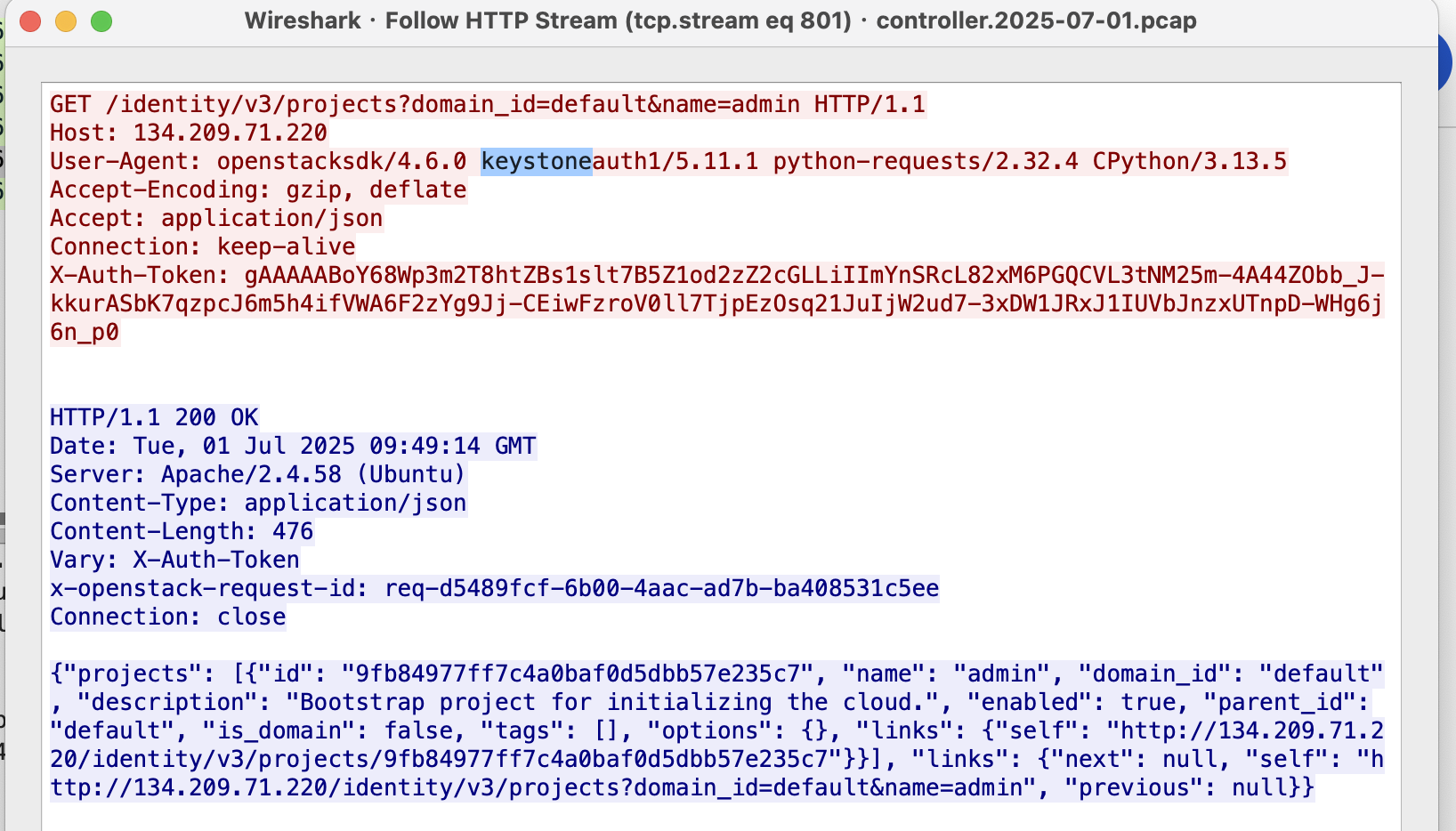

Task 6 : 攻击者访问的默认项目的项目 ID 是什么?

过滤 ip.src==117.200.21.26 && http.request.uri contains "default"

查看追踪流:

9fb84977ff7c4a0baf0d5dbb57e235c7

Task 7 : 哪个 OpenStack 服务为 OpenStack API 提供认证和授权?

直接一个搜:

包里也能找到:

后面还跟了一个auth(认证)

keystone

Task 8 : Swift 服务的端点 URL 是什么?

swift 端点的url格式:

1 | http(s)://[控制器IP或域名]:8080/v1/AUTH_$(PROJECT_ID) |

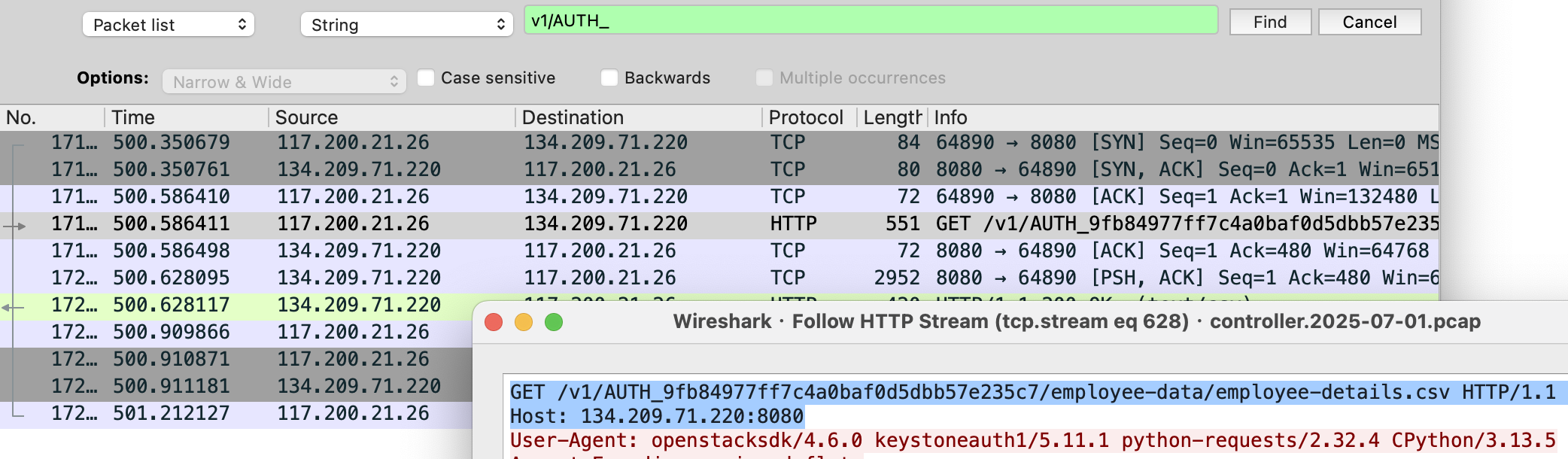

全局string检索:

http://134.209.71.220:8080/v1/AUTH_9fb84977ff7c4a0baf0d5dbb57e235c7

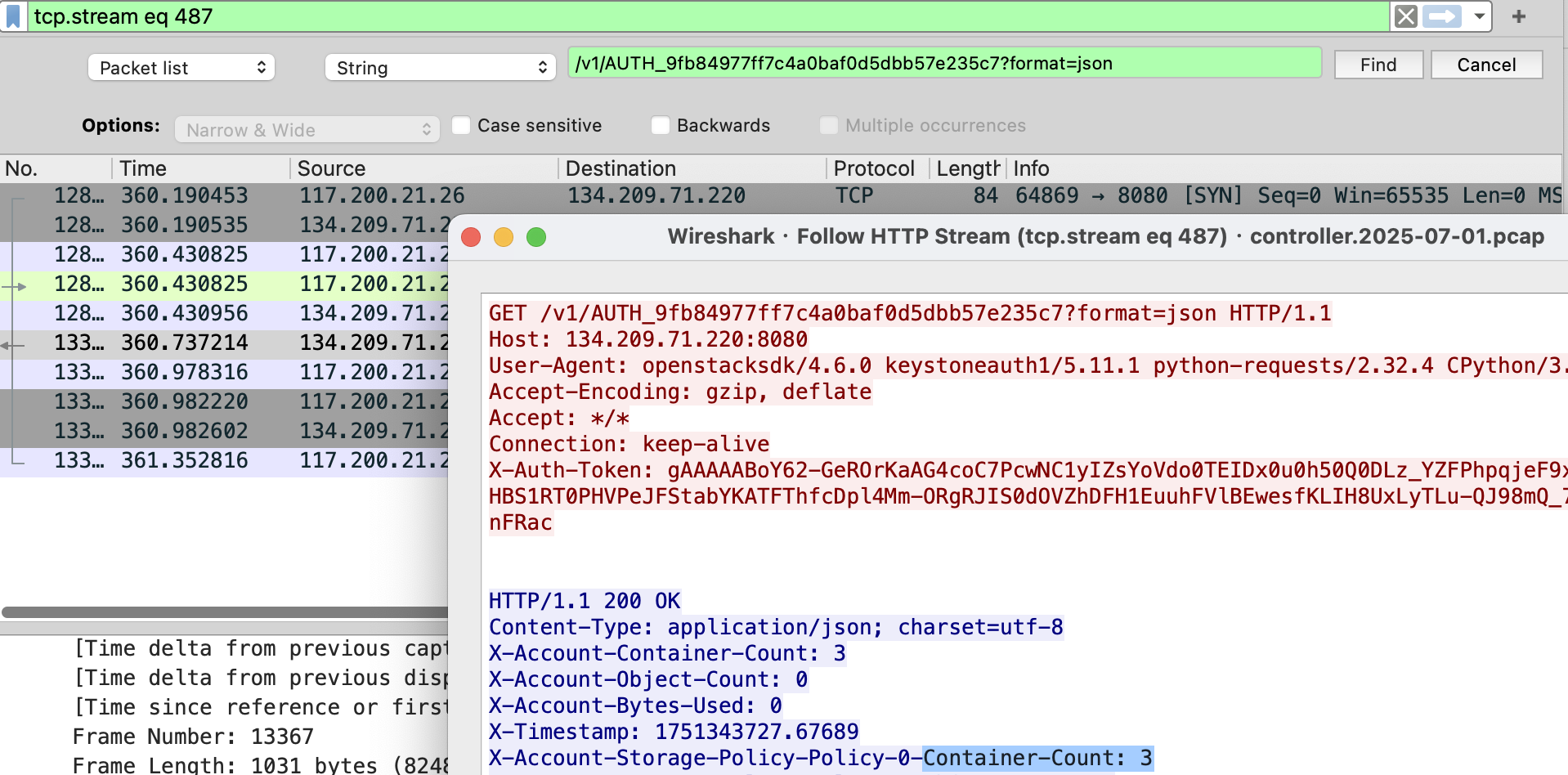

Task 9 : 攻击者发现了多少个containers

检索 /v1/AUTH_9fb84977ff7c4a0baf0d5dbb57e235c7?format=json,追踪流查看

3

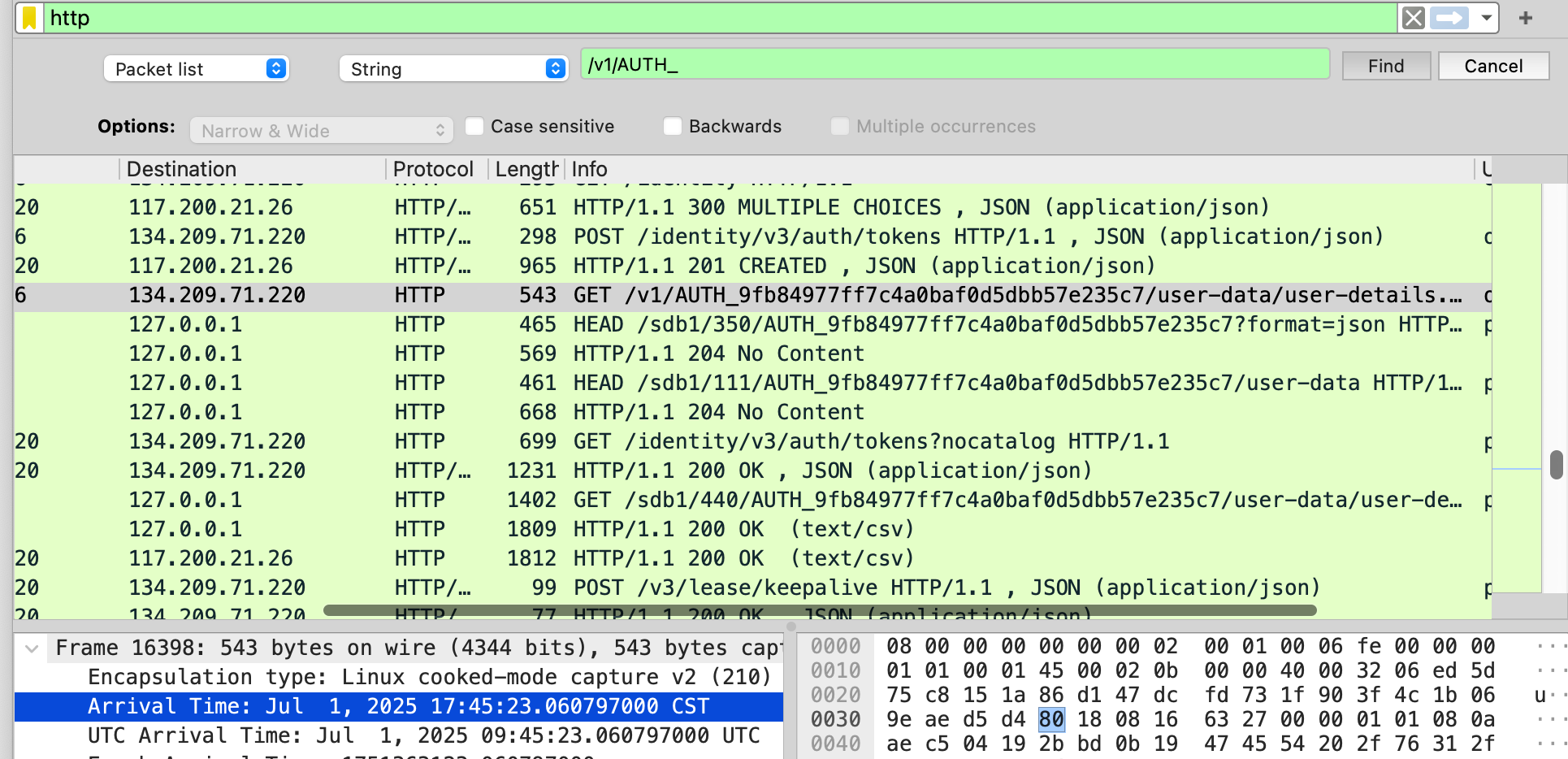

Task 10 : 攻击者是在何时下载了敏感用户数据文件的?(UTC)

找获得csv文件(GET /v1/AUTH_9fb84977ff7c4a0baf0d5dbb57e235c7/user-data/user-details.csv HTTP/1.1\r\n)的流量,得到时间:

2025-07-01 09:45:23

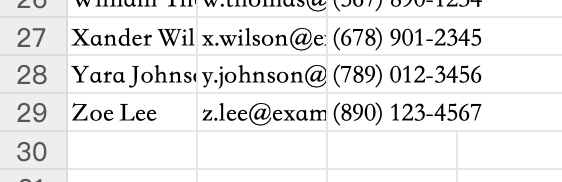

Task 11 : How many user records are in the sensitive user data file?

直接查看user-details.csv

28

Task 12 : 为了实现持久化,攻击者创建了一个具有管理员权限的新用户。请问该新用户的用户名是什么?

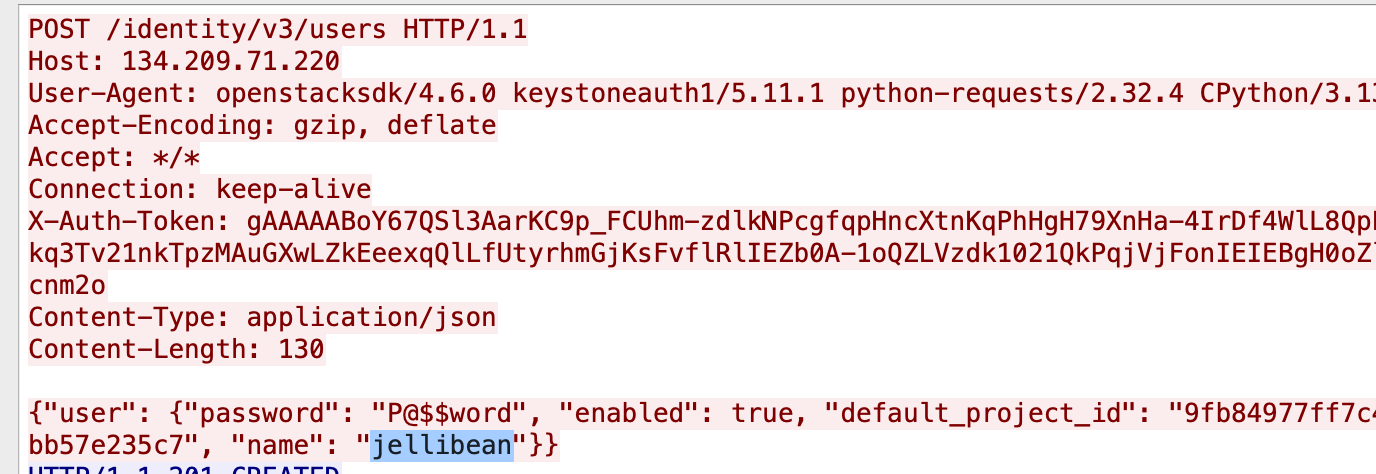

过滤:http.request.uri == "/identity/v3/users",查看 POST 包:

jellibean

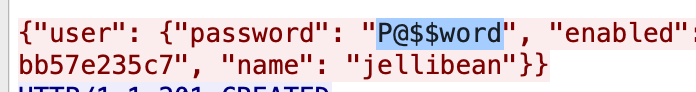

Task 13 : 新用户的密码是什么?

P@$$word

Task 14 : 该行为对应 MITRE ATT&CK 的哪个子技术?

攻击者通过调用 OpenStack API 创建新用户(jellibean),并设置密码 P@$$word,可能用于维持访问权限或绕过已有身份验证机制。这属于在云环境中创建非法账户的行为,对应 MITRE ATT&CK 中的 T1136.003(子技术)。

T1136.003